1 Mayıs 1988 Tarihli Commodore Gazetesi Sayfa 11

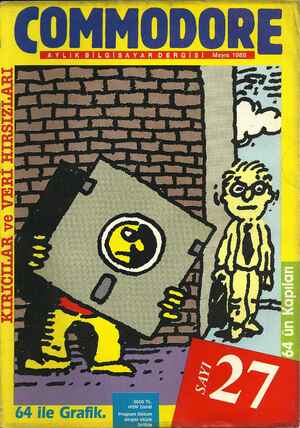

sinin son derece güçlü olduğu Al- manya'da posta kurumunda özel gi- rişimin yasaklanmasına rağmen veri hırsızları faaliyetlerini sürdürmekte. Bu arada posta kurumlarının sözü açılmışken PTT'mizin modem konu- sunda alacağı tavır da merakla bek- lenmekte. Veri hırsızlarının bu sayıda ağırlıklı konuyu oluşturduğunu söylemiştik. Gelecek sayılarımızda kırıcılar ve bo- zucularla ilgili yazılar yayınlamaya çalışacağız. Bu arada yazılarda genel olarak Alman kırıcılarından söz edil- diğini belirtelim. Peki veri hırsızları diğer bilgisayar- lara nasıl giriyorlar? Bu konuda ay- rıntılı bilgileri yazılardan edineceksi- niz. Ancak burada da genel bir bilgi vermekte sakınca yok. En basit tanımlarından biriyle, bil- gisayar, otomatikleştirilmesi müm- kün olan işlerin yükünün insanların üzerinden kaldırılması amacıyla ya- ratılmış bir makinedir. Kendilerine “veri yolcuları”” adını veren birtakım kişiler ABD'de daha 80'li yılların başlarında ““Scanner” adını verdik- leri yarı otomatik veri hırsızlığı prog- ramlarını geliştirdiler. Bunu yapar- ken de şu ilkeye bütünüyle sadık kal- dılar: ““Why should I work, if I have a computer? (Eğer bir bilgisayarım varsa, neden çalışayım ki?)”. İlk Scanner programları bir “Mavi Kutu” (veri hırsızlarının ve telefon tutkunlarının Amerikan telefon şebe- kesindeki bir hatadan yararlanarak ücretsiz telefon etmelerine olanak ve- ren bir devre) ile bağlantı içinde çalı- şıyordu. Veri hırsızları arasında çok yaygın bir özdeyiş haline gelen ““bil- gisayar araştırır, veri hırsızı uyur”” sö- zü bu durumdan kaynaklanmaktadır. Alman telefon ağında kullanılan teknoloji ise bu tür bozucu faaliyet- leri engellediğinden, Alman veri hır- sızları Scanner olayını kendi gereksin- melerine uyarladılar. Bu programlar artık Almanya'da otomatik parola- ların aranması işleminde kullanılıyor- lar. Bu işlem sırasında ya harf bile- şimleri sınanıyor -ki bunun başarı şansı oldukça düşük- ya da standait parolalar içeren listeler taranıyor. Scanner progamlarının başarısı, pa- rolaların seçiminde büyük bir hayal- gücü ortaya koyamayan bilgisayar kullanıcısının rahatlığından kaynak- lanıyor. Özellikle geçtiğimiz yıllarda (Almanca ve İngilizce) kadın adları- nı içeren parola listeleri oldukça ba- şarılı sonuçlar vermişti. Çünkü bir *““Syscop''a (sistem operatörüne veri hırsızlarının jargonunda verilen ad) kendi eşinden ya da kız arkadaşından daha çok yakın olan şey ne olabilirdi? “Veri yolcusu”', bir ““front-end” bilgisayardan hareketle Alman Pos- ta İdaresi'nin serbest erişimli Datex- P ağı üzerinden bir “NUA”' girdisi sayesinde tüm dünya ile bağlantıya girebilmektedir. Burada bir Scanner programı, tek bir “NUA”'ya bir bil- gisayarın bağlı olup olmadığını çok sayıda numara üzerinde en kısa za- manda araştırabilmektedir. Buna ek olarak da, bağlantı mesajının incelen- mesi yoluyla bilgisayar tiplerinin kim- liklerini ortaya çıkarabilmektedir. Bu ise, deneyimli veri hırsızlarının kul- lanılan işletim sistemine ilişkin olarak çıkarsamalarda bulunma olanağı sağ- lamaktadır. Veri hırsızı ise, daha başka bilgi- sayarları aramak için bu telefon çık- tısından yararlanan bir program yaz- maktadır yalnızca. Bu sayede hem za- mandan -çünkü aynı sırada kendi bil- gisayarını kullanmaya devam edebil- mektedir-, hem de paradan tasarruf etmiş olmaktadır. Çünkü telefon gi- derlerini veri hırsızının kendisi değil, bir kötüye kullanımın kurbanı duru- mundaki kuruluş ödemek durumun- da kalmaktadır. Gelecek sayılarımızda daha ilginç konularda buluşmak üzere.